Juliana Jenny Kolb

Home > Simulados on-line > Questões de Concursos > Tecnologia da Informação (TI) > Questões Sistemas Operacionais

Teste 1: Sistemas Operacionais

Questões extraídas de concursos públicos e/ou provas de certificação. Cada teste apresenta no máximo 30 questões.

Se você ficou com dúvidas em relação a esta questão, releia o artigo: Gerenciamento de Memória ( )Results

#1. (FGV – IBGE/2016) Com relação ao modelo de serviços SAAS, analise as afirmativas a seguir: I. Devido à complexidade e ao grande número de frameworks envolvidos, ele é considerado o modelo menos maduro na pilha de serviços de nuvem. II. Ele trata dos requisitos de escalabilidade, desempenho, distribuição de dados e segurança das aplicações. III. Está situado no topo da pilha de serviços de nuvem. Trata-se de uma aplicação completa oferecida ao consumidor como um serviço. Está correto somente o que se afirma em:

?

I-Errada: "menos madura". II-Errada ..."requisitos de escalabilidade, desempenho, distribuição de dados e segurança das aplicações." são características da tecnologia como um todo (Computação em nuvem). III-Correta, SaaS corresponde a camada mais externa do modelo conceitual, ela é composta por aplicativos que são executados no ambiente da nuvem.

#2. (FGV – IBGE/2016) Geodésia é a ciência que se ocupa da determinação da forma, das dimensões e do campo de gravidade da Terra. João, Analista do IBGE, precisa desenvolver um Sistema Operacional de Tempo Real (SOTR) que será embarcado em um Robô motorizado utilizado no projeto do Sistema Geodésico Brasileiro (SGB) para mapear áreas de difícil acesso. A política de escalonamento do SOTR desenvolvido por João deve ser estática e online, com prioridades fixas. Ela também deve permitir preempção. As tarefas a ser escalonadas são periódicas e independentes. O deadline de cada tarefa é igual ao seu próprio período. Além disso, o tempo máximo de computação delas é conhecido e constante e o chaveamento entre as tarefas é tido como nulo. A política de escalonamento que o SOTR de João deve adotar é:

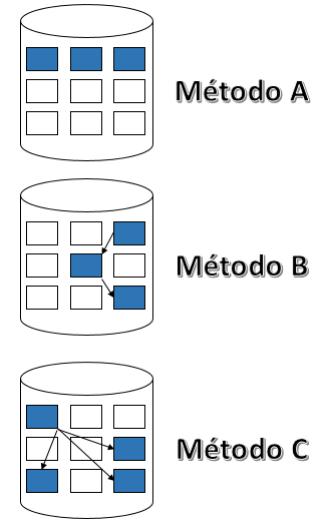

#3. (FGV – IBGE/2016) Em um sistema computacional, o Sistema de Arquivos possui diferentes estratégias para superar o problema de alocação de espaço em disco, de uma maneira em que ele possa ser explorado de forma eficiente e os arquivos nele contidos acessados rapidamente. Considere as imagens a seguir que representam 3 métodos de alocação utilizados pelo Sistema de Arquivos.

As ilustrações dos métodos A, B e C representam, respectivamente, os Métodos de Alocação:

As ilustrações dos métodos A, B e C representam, respectivamente, os Métodos de Alocação: #4. (FGV – IBGE/2016) Um analista de suporte utilizou o novo formato suportado pelo serviço Hyper-V do Windows Server 2012 para configurar os discos virtuais de um servidor. Nesse caso, a capacidade máxima de armazenamento e o nome do novo formato são, respectivamente:

#5. (FGV – IBGE/2016) O Windows PowerShell presente nos sistemas operacionais Windows 8 e 2012 é capaz de executar cmdlets. Os cmdlets se distinguem dos comandos dos sistemas operacionais e dos scripts de ambientes de shell por serem:

#6. (FGV – IBGE/2016) Um analista de suporte necessita garantir a integridade de dados do seu recurso de armazenamento de dados compartilhados, e também necessita desconectar um dos nós de um cluster utilizando um dos métodos de fencing disponíveis no CentOS. Um dos quatro métodos de fencing suportados pelo CentOS é o:

#7. (FGV – IBGE/2016) Um analista de suporte utilizou o novo formato suportado pelo serviço Hyper-V do Windows Server 2012 para configurar os discos virtuais de um servidor. Nesse caso, a capacidade máxima de armazenamento e o nome do novo formato são, respectivamente:

#8. (FGV – IBGE/2016) O Windows PowerShell presente nos sistemas operacionais Windows 8 e 2012 é capaz de executar cmdlets. Os cmdlets se distinguem dos comandos dos sistemas operacionais e dos scripts de ambientes de shell por serem:

#9. (FGV – IBGE/2016) Um analista de suporte necessita garantir a integridade de dados do seu recurso de armazenamento de dados compartilhados, e também necessita desconectar um dos nós de um cluster utilizando um dos métodos de fencing disponíveis no CentOS. Um dos quatro métodos de fencing suportados pelo CentOS é o:

#10. (FGV – IBGE/2016) Considere que um analista de suporte operacional deseje configurar o GRUB no SUSE Linux Enterprise Server de um servidor que contém BIOS tradicional. Nesse cenário, os arquivos de configuração utilizados pelo boot loader são:

#11. (TRE/MA-IESES/2015) O funcionário de uma empresa realizou uma formatação rápida em uma unidade de disco rígido e, antes de reinstalar o sistema operacional do servidor, lembrou-se que havia documentos naquele disco para os quais deveria ter realizado cópia de segurança. O que é certo de se dizer sobre a situação das informações contidas na unidade neste momento?

#12. (CESPE – BACEN/2013) Para que um programa possa ser executado, suas instruções precisam ser mapeadas para endereços absolutos e carregadas na memória.

#13. (IESES-TRE-MA/2015) Na auditoria em sistemas operacionais, o papel do auditor quanto ao controle de privilégios de acesso é:

#14. (ESAF – CGU/2004) Analise as seguintes afirmações relativas ao Sistema Operacional Linux: I. Na configuração básica do Linux, para se utilizar um drive de CD é necessário montar (mount) o dispositivo. II. Um vírus que altera arquivos de sistema só irá funcionar no Linux se o usuário root executar o programa de vírus. III. O núcleo do Linux tem suporte embutido para os PPP, SLIP, PLIP e servidores ASP. IV. Os únicos arquivos que os usuários comuns (sem os direitos do usuário root) do Linux podem alterar são os do diretório /etc. Estão corretos os itens:

#15. (ESAF – CGU/2004) Um sistema de arquivos é um conjunto de estruturas lógicas e de rotinas que permitem ao sistema operacional controlar o acesso ao disco rígido. Diferentes sistemas operacionais usam diferentes sistemas de arquivos. O sistema de arquivos utilizado pelo Linux que apresenta vários recursos avançados de segurança e suporte a partições de até 4 Terabytes é o

#16. (CESPE – TRE-PI/2016) Assinale a opção que apresenta os comandos utilizados no console de Linux respectivamente para: comparar conteúdo de dois arquivos ASCII, procurar por trecho de texto dentro de arquivos e mudar as proteções de um arquivo.

#17. (UNICENTRO – UNICENTRO/2016) Em um ambiente com sistema operacional Linux, qual o arquivo que mapeia as portas (TCP e UDP) e nomes de serviços?

#18. (CESPE – TRE-PI/2016) O recurso do Windows 8 denominado BitLocker

#19. (VUNESP – TCE-SP/2015) Um sistema operacional típico procura balancear o uso da CPU entre os processos. O número de processos executados em um determinado intervalo de tempo é denominado

#20. (VUNESP – TCE-SP/2015) A Gerência de Memória de um sistema operacional típico é concebida para diversas funções, como a de

?

A correção aparecerá no rodapé da questão, caso você erre ou não selecione uma opção de resposta.

#21. (VUNESP – TCE-SP/2015) A gerência de entradas e saídas de um computador pelo sistema operacional lida com a disparidade de velocidade entre o processador e tais dispositivos. Para minimizar essa disparidade, costuma-se utilizar uma área em memória principal denominada

#22. (FUNCAB – SESACRE/2014) Analise as seguintes sentenças em relação ao gerenciador de inicialização GRUB utilizado no Linux: I. Permite carregar uma variedade de serviços inicializados, inclusive com o reconhecimento do hardware. II. O GRUB é altamente flexível, pois é capaz de gerenciar vários tipos de sistemas de arquivos e de kernels. III. Sua interface é pouco amigável permitindo configuração em ambiente gráfico, mas não permite apresentação em ambiente em modo texto. Está(ão) correta(s) apenas a(s) sentença(s):

#23. (FUNCAB – SESACRE/2014) São tipos de sistemas de arquivos do Linux:

#24. (FUNCAB – SESACRE/2014) No sistema de permissões de arquivo do Linux, existem nove letras que são agrupadas de três em três para dar permissão ao dono, ao grupo e aos outros. Essas letras, representadas por r, w e x, indicam, respectivamente, as permissões de:

#25. (CESPE – BACEN/2013) Em sistemas Unix, a proteção de arquivos é efetuada pelo controle dos campos dono, grupo e universo, compostos de três bits (rwx), que definem se um usuário pode ler, escrever ou executar o arquivo.

#26. (VUNESP – TCE-SP/2015) Na Computação em Nuvem (Cloud Computing), o termo Software as a Service (SaaS) vem sendo utilizado para designar uma nova maneira de distribuição e comercialização de software, que possui como uma de suas características

?

SAAS (Software como Serviço) é composta por aplicativos que são executados no ambiente da nuvem. Podem ser aplicações completas ou conjuntos de aplicações cujo uso é regulado por modelos de negócios que permitem customização. A aquisição de licenças para uso é dispensada. Exemplos de SaaS são o Google Docs, Facebook e Microsoft SharePoint.

#27. (BIO RIO – ELETROBRAS/2013) No que diz respeito à Computação em Nuvem, assinale V para a afirmativa VERDADEIRA e F para a FALSA. ( ) baseia-se no compartilhamento e melhor aproveitamento dos recursos computacionais. ( ) aloca recursos computacionais à medida que eles sejam demandados. ( ) a distribuição de carga é homogênea. As afirmativas são respectivamente:

?

A infraestrutura é baseada na virtualização dos recursos computacionais que pode ser dinamicamente escalada para aumentar ou diminuir os recursos de acordo com as necessidades das aplicações.

#28. (CESPE – TJ-AC/2012) Com relação à funcionalidade, tipos e objetivos, a computação em nuvem é idêntica ao funcionamento de Web Services.

#29. (CESPE – TJ-AC/2012) Na computação em nuvem, o software é acessível por meio da compra de licenças.

?

A aquisição de licenças para uso é dispensada para a utilização do SaaS, reduzindo-se então custos operacionais. Exemplos de SaaS são o Google Docs, Facebook e Microsoft SharePoint.

#30. (FGV – IBGE/2016) O Windows 8 introduziu modelo de desenvolvimento de aplicativos UWP capazes de executarem em múltiplas plataformas de dispositivos móveis. Os novos conjuntos de APIs introduzidas pelo modelo são conhecidos como: